आने के लिए धन्यवाद InnerSelf.com, वहां हैं जहां 20,000 + "नए दृष्टिकोण और नई संभावनाओं" को बढ़ावा देने वाले जीवन-परिवर्तनकारी लेख। सभी आलेखों का अनुवाद किया गया है 30+ भाषाएँ. सदस्यता साप्ताहिक रूप से प्रकाशित होने वाली इनरसेल्फ मैगज़ीन और मैरी टी रसेल की डेली इंस्पिरेशन के लिए। InnerSelf पत्रिका 1985 से प्रकाशित हो रहा है।

वेबकैम की तरह इंटरनेट से जुड़े उपकरणों हिमशैल के टिप जब यह चीजों की इंटरनेट के लिए आता है। डेविड BURILLO / फ्लिकर, BY-SA सीसी

वेबकैम की तरह इंटरनेट से जुड़े उपकरणों हिमशैल के टिप जब यह चीजों की इंटरनेट के लिए आता है। डेविड BURILLO / फ्लिकर, BY-SA सीसी

रेंज और संख्या इंटरनेट से जुड़े "चीज़ों" का सचमुच आश्चर्यजनक है, जिसमें सुरक्षा कैमरे, ओवन, अलार्म सिस्टम, बेबी मॉनिटर और कार शामिल हैं I वे सभी ऑनलाइन जा रहे हैं, इसलिए वे दूरस्थ रूप से मॉनिटर किए जा सकते हैं और इंटरनेट पर नियंत्रित कर सकते हैं।

चीजों की इंटरनेट (IoT) उपकरण आमतौर पर सेंसर, स्विच और लॉगिंग क्षमताओं को शामिल करते हैं जो इंटरनेट पर डेटा एकत्र और संचारित करते हैं।

कुछ उपकरणों की निगरानी के लिए इस्तेमाल किया जा सकता है, इंटरनेट का उपयोग वास्तविक समय स्थिति अद्यतन प्रदान करने के लिए। एयर कंडीशनर या दरवाजे के ताले जैसे उपकरणों आप बातचीत और उन्हें दूर से नियंत्रित करने के लिए अनुमति देते हैं।

अधिकांश लोगों को IOT उपकरणों की सुरक्षा और गोपनीयता के निहितार्थ की सीमित समझ है। निर्माताओं जो पहले से बाजार सुरक्षा या गोपनीयता के लिए थोड़ा सम्मान के साथ सस्ते उपकरणों और नई सुविधाओं के विकास के लिए पुरस्कृत कर रहे हैं।

सभी आईओटी उपकरणों के दिल में एम्बेडेड है फर्मवेयर। यह ऑपरेटिंग सिस्टम है जो डिवाइस पर नियंत्रण और फ़ंक्शन प्रदान करता है।

हमारे पर पिछले अनुसंधान इंटरनेट उपकरण फर्मवेयर दिखा दिया है कि यहां तक कि ब्रॉडबैंड routers के सबसे बड़े निर्माताओं अक्सर असुरक्षित और कमजोर फर्मवेयर घटकों का इस्तेमाल किया।

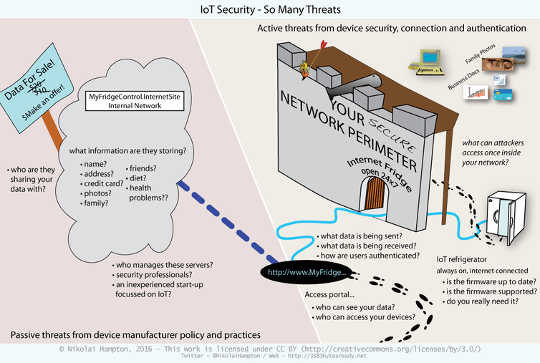

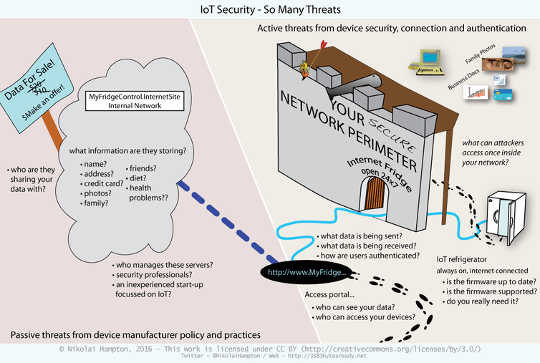

IoT जोखिम उनके अत्यधिक जुड़ा हुआ है और सुलभ स्वभाव से बढ़ रहे हैं। तो, ब्रॉडबैंड routers के रूप में इसी तरह की चिंताओं से पीड़ित के अलावा, IOT उपकरणों का एक व्यापक रेंज के खिलाफ संरक्षित करने की आवश्यकता सक्रिय और निष्क्रिय धमकी।

सक्रिय IoT खतरों

खराब सुरक्षित स्मार्ट डिवाइस आपके नेटवर्क की सुरक्षा के लिए एक गंभीर खतरा हैं, चाहे वह घर पर या काम पर हो। चूंकि IoT डिवाइस अक्सर आपके नेटवर्क से जुड़े होते हैं, वे स्थित हैं जहां वे अन्य नेटवर्क उपकरणों तक पहुंच और मॉनिटर कर सकते हैं।

यह कनेक्टिविटी आपके नेटवर्क सुरक्षा सेटिंग्स को बायपास करने और अन्य नेटवर्क उपकरणों के खिलाफ आक्रमणों को लॉन्च करने के लिए आक्रमणकारियों को एक समझौता आईओटी डिवाइस का उपयोग करने की अनुमति दे सकता है जैसे कि वह "अंदर से" था

कई नेटवर्क से जुड़े उपकरणों डिफ़ॉल्ट पासवर्ड को रोजगार और सुरक्षा नियंत्रण सीमित है, तो किसी को भी, जो एक असुरक्षित डिवाइस ऑनलाइन प्राप्त कर सकते हैं इसे का उपयोग कर सकते हैं। हाल ही में, सुरक्षा शोधकर्ताओं भी करने में कामयाब एक कार हैक, जो आसानी से सुलभ (और उम्मीद के मुताबिक) वाहन पहचान संख्या (वीआईएन) पर अपनी सुरक्षा के रूप में निर्भर था

हैकर्स दशकों के लिए असुरक्षित डिफ़ॉल्ट विन्यास का शोषण किया है। दस साल पहले, जब इंटरनेट से जुड़े (आईपी) सुरक्षा कैमरे आम हो गया, हमलावरों गूगल कैमरे के प्रबंधन इंटरफ़ेस में निहित खोजशब्दों के लिए स्कैन करने के लिए इस्तेमाल किया।

हैकर्स दशकों के लिए असुरक्षित डिफ़ॉल्ट विन्यास का शोषण किया है। दस साल पहले, जब इंटरनेट से जुड़े (आईपी) सुरक्षा कैमरे आम हो गया, हमलावरों गूगल कैमरे के प्रबंधन इंटरफ़ेस में निहित खोजशब्दों के लिए स्कैन करने के लिए इस्तेमाल किया।

अफसोस की बात है, इस उपकरण में सुरक्षा दस वर्षों में ज्यादा सुधार नहीं हुआ है। वहाँ खोज इंजन है कि लोगों को आसानी से पता लगाने के लिए (और संभवतः शोषण) इंटरनेट से जुड़े उपकरणों की एक विस्तृत श्रृंखला अनुमति दे सकते हैं।

कई IOT उपकरणों पहले से ही आसानी से समझौता कर रहे हैं।

निष्क्रिय खतरों

सक्रिय धमकियों के विपरीत, निष्क्रिय खतरों का संग्रह है और निजी उपयोगकर्ता डेटा भंडारण के निर्माताओं से उभरेगा। IOT उपकरणों महज नेटवर्क सेंसर की बड़ाई करने लगे हैं, क्योंकि वे निर्माता सर्वर पर भरोसा प्रोसेसिंग और विश्लेषण करना है।

तो अंत उपयोगकर्ताओं को स्वतंत्र रूप में व्यक्तिगत जानकारी सूचित करने के लिए क्रेडिट जानकारी से सब कुछ साझा कर सकते हैं। आपका IOT उपकरणों अपने निजी जीवन के बारे में और अधिक जानने की तुलना में आप कर खत्म हो सकता है।

Fitbit जैसे डिवाइस आकलन करने के लिए उपयोग किए जाने वाले डेटा भी एकत्र कर सकते हैं बीमा दावा.

निर्माताओं ने इतना आंकड़ा इकट्ठा किया, हम सभी को दीर्घकालिक जोखिमों और खतरों को समझने की जरूरत है। तृतीय पक्षों द्वारा अनिश्चित डेटा संग्रहण एक महत्वपूर्ण चिंता का विषय है। आंकड़ों के संग्रह से संबंधित मुद्दों की सीमा सिर्फ प्रकाश में आ रही है

नेटवर्क सर्वर पर ध्यान केंद्रित निजी उपयोगकर्ता डेटा भी साइबर अपराधियों के लिए एक आकर्षक लक्ष्य प्रस्तुत करता है। सिर्फ एक ही निर्माता के उपकरणों से समझौता करके, एक हैकर एक हमले में लोगों के विवरण के लाखों लोगों के लिए पहुँच प्राप्त कर सकता है।

आप क्या कर सकते हैं?

अफसोस की बात है, हम निर्माताओं की दया पर हैं इतिहास दर्शाता है कि उनकी रुचियां हमेशा हमारे साथ नहीं जुड़ी हैं उनके काम को सस्ते और जल्द से जल्द बाजार के रूप में बाजार में नए और रोमांचक उपकरण प्राप्त करना है।

आईओटी उपकरणों में अक्सर पारदर्शिता की कमी होती है ज्यादातर उपकरणों का उपयोग केवल निर्माता के स्वयं के सॉफ्टवेयर के साथ किया जा सकता है हालांकि, छोटी जानकारी प्रदान की जाती है कि कौन से डेटा एकत्र किया जाता है या यह कैसे संग्रहीत और सुरक्षित है।

लेकिन, यदि आपके पास नए और चमकदार सुविधाओं के साथ नवीनतम गैजेट हो, तो पहले कुछ करना होमवर्क है:

-

अपने आप से पूछो लाभ गोपनीयता और सुरक्षा जोखिम पल्ला झुकना है।

-

पता करें कि उपकरण कौन बनाता है क्या वे अच्छी तरह जानते हैं और क्या वे अच्छे समर्थन प्रदान करते हैं?

-

वे एक आसान करने के लिए समझने गोपनीयता कथन है? और कैसे वे का उपयोग करें या अपने डेटा की रक्षा करते हैं?

-

जहां संभव हो, एक खुले मंच के साथ एक उपकरण की तलाश करें, जो आपको केवल एक सेवा में लॉक नहीं करता है अपनी पसंद के किसी सर्वर पर डेटा अपलोड करने में सक्षम होने से आपको लचीलेपन मिल जाता है।

-

आप पहले से ही एक IoT डिवाइस खरीदा गया है, गूगल खोज के लिए पता लगाने के लिए क्या सुरक्षा शोधकर्ताओं और उपयोगकर्ताओं को पहले से ही अनुभव किया है "[अपने डिवाइस का नाम] को सुरक्षित है?"।

हम सभी को डेटा साझा करने की प्रकृति को समझने की जरूरत है। आईओटी उपकरणों के लाभों का वादा करते हुए, वे हमारी गोपनीयता और सुरक्षा के संबंध में जोखिम का परिचय देते हैं

वेबकैम की तरह इंटरनेट से जुड़े उपकरणों हिमशैल के टिप जब यह चीजों की इंटरनेट के लिए आता है। डेविड BURILLO / फ्लिकर, BY-SA सीसी

वेबकैम की तरह इंटरनेट से जुड़े उपकरणों हिमशैल के टिप जब यह चीजों की इंटरनेट के लिए आता है। डेविड BURILLO / फ्लिकर, BY-SA सीसी

हैकर्स दशकों के लिए असुरक्षित डिफ़ॉल्ट विन्यास का शोषण किया है। दस साल पहले, जब इंटरनेट से जुड़े (आईपी) सुरक्षा कैमरे आम हो गया, हमलावरों गूगल कैमरे के प्रबंधन इंटरफ़ेस में निहित खोजशब्दों के लिए स्कैन करने के लिए इस्तेमाल किया।

हैकर्स दशकों के लिए असुरक्षित डिफ़ॉल्ट विन्यास का शोषण किया है। दस साल पहले, जब इंटरनेट से जुड़े (आईपी) सुरक्षा कैमरे आम हो गया, हमलावरों गूगल कैमरे के प्रबंधन इंटरफ़ेस में निहित खोजशब्दों के लिए स्कैन करने के लिए इस्तेमाल किया।