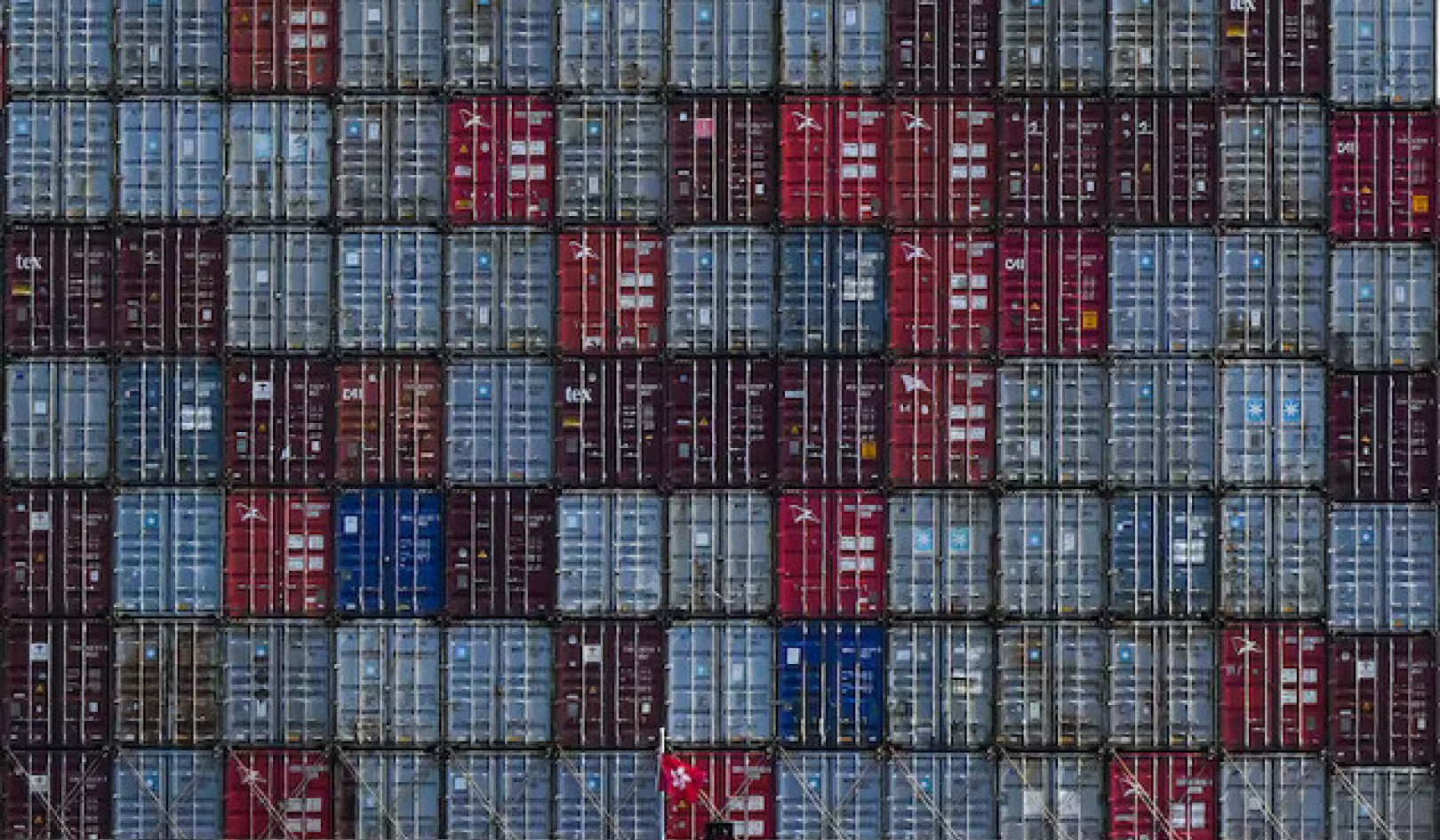

एक लिंक आपके डिवाइस पर वितरित किए जाने वाले डेटा के लिए एक तंत्र है। अनस्प्लैश / मार्विन टॉलेन्टिनो

हर दिन, कई बार एक दिन में, आपको ब्रांडों, राजनेताओं, मित्रों और अजनबियों द्वारा भेजे गए लिंक पर क्लिक करने के लिए आमंत्रित किया जाता है। आप अपने उपकरणों पर एप्लिकेशन डाउनलोड करते हैं। शायद आप QR कोड का उपयोग करें।

इनमें से अधिकांश गतिविधियाँ सुरक्षित हैं क्योंकि वे ऐसे स्रोतों से आती हैं जिन पर भरोसा किया जा सकता है। लेकिन कभी-कभी अपराधी आपको एक लिंक पर क्लिक करने के लिए (या एक ऐप डाउनलोड करने के लिए) मैलवेयर रखने वाले भरोसेमंद स्रोतों को लागू करते हैं।

इसके मूल में, आपके डिवाइस पर डेटा पहुंचाने के लिए एक लिंक सिर्फ एक तंत्र है। कोड एक वेबसाइट में बनाया जा सकता है, जो आपको किसी अन्य साइट पर रीडायरेक्ट करता है और आपके डिवाइस के मैलवेयर को आपके वास्तविक गंतव्य पर ले जाता है।

जब आप असत्यापित लिंक पर क्लिक करते हैं या संदिग्ध ऐप्स डाउनलोड करते हैं तो आप मैलवेयर के संपर्क में आने का जोखिम बढ़ाते हैं। यदि आप ऐसा करते हैं तो क्या हो सकता है - और आप अपने जोखिम को कैसे कम कर सकते हैं।

मालवेयर क्या है?

मैलवेयर है के रूप में परिभाषित किया गया है दुर्भावनापूर्ण कोड:

सूचना प्रणाली की गोपनीयता, अखंडता या उपलब्धता पर प्रतिकूल प्रभाव पड़ेगा।

पूर्व में, मैलवेयर ने दुर्भावनापूर्ण कोड का वर्णन किया था जो वायरस, कीड़े या ट्रोजन हॉर्स का रूप लेता था।

वायरस ने वास्तविक कार्यक्रमों में खुद को एम्बेडेड किया और प्रचार करने के लिए इन कार्यक्रमों पर भरोसा किया। कीड़े आम तौर पर अकेले प्रोग्राम खड़े होते थे जो अन्य कंप्यूटरों को संक्रमित करने के लिए एक नेटवर्क, यूएसबी या ईमेल प्रोग्राम का उपयोग करके खुद को स्थापित कर सकते थे।

होमर के ओडिसी में ट्रोजन युद्ध के दौरान ट्रोजन घोड़ों ने उपहार से अपना नाम यूनानियों के पास ले लिया। लकड़ी के घोड़े की तरह, ट्रोजन हॉर्स एक सामान्य फ़ाइल की तरह दिखता है जब तक कि कुछ पूर्व निर्धारित कार्रवाई कोड को निष्पादित करने का कारण नहीं बनती।

आज के हमलावर उपकरणों की पीढ़ी कहीं अधिक है परिष्कृत, और अक्सर इन तकनीकों का मिश्रण होता है.

ये तथाकथित "मिश्रित हमले" सोशल इंजीनियरिंग पर बहुत अधिक निर्भर करते हैं - किसी को कुछ करने के लिए हेरफेर करने की क्षमता जो वे आम तौर पर नहीं करते हैं - और अक्सर वे आपके सिस्टम के लिए क्या करेंगे, इसके द्वारा वर्गीकृत किया जाता है।

मालवेयर क्या करता है?

आज के मैलवेयर का उपयोग करना आसान है, डार्क वेब पर वितरित अनुकूलित टूलकिट या समस्याओं को ठीक करने का प्रयास करने वाले सुरक्षा शोधकर्ताओं द्वारा अर्थ।

एक बटन के एक क्लिक के साथ, हमलावर इन टूलकिटों का उपयोग फ़िशिंग ईमेल और स्पैम एसएमएस संदेश भेजने के लिए विभिन्न प्रकार के मैलवेयर को भेजने के लिए कर सकते हैं। ये उनमे से कुछ है।

-

एक दूरस्थ प्रशासन उपकरण (RAT) का उपयोग कंप्यूटर के कैमरे, माइक्रोफ़ोन तक पहुंचने और अन्य प्रकार के मैलवेयर को स्थापित करने के लिए किया जा सकता है

-

पासवर्ड, क्रेडिट कार्ड के विवरण और ईमेल पते की निगरानी के लिए कीगलरों का उपयोग किया जा सकता है

-

रैंसमवेयर का इस्तेमाल निजी फाइलों को एन्क्रिप्ट करने और फिर पासवर्ड के बदले भुगतान की मांग के लिए किया जाता है

-

बॉटनेट्स को सेवा से वंचित (डीडीओएस) हमलों और अन्य अवैध गतिविधियों के लिए उपयोग किया जाता है। DDoS के हमलों से एक वेबसाइट पर इतने वर्चुअल ट्रैफ़िक की बाढ़ आ सकती है कि वह नीचे की ओर धंस जाती है, बहुत कुछ ऐसे शॉप से भरा जा रहा है जिसमें आप नहीं जा सकते।

-

crytptominers आपके कंप्यूटर हार्डवेयर का उपयोग मेरा क्रिप्टोक्यूरेंसी करने के लिए करेंगे, जो आपके कंप्यूटर को धीमा कर देगा

-

किसी साइट को ख़राब करने या आपके द्वारा शर्मिंदा करने के लिए अपहरण या डिफैक्शन हमलों का उपयोग किया जाता है अपने सोशल मीडिया पर अश्लील सामग्री पोस्ट करना

2017 से उटाह ऑफ़िस ऑफ़ द टूरिज्म इंडस्ट्री पर एक विक्षेपन हमले का एक उदाहरण। Wordfence

मैलवेयर आपके डिवाइस पर कैसे समाप्त होता है?

के अनुसार बीमा दावा डेटा ब्रिटेन में आधारित व्यवसायों की 66% से अधिक साइबर घटनाएं कर्मचारी की त्रुटि के कारण होती हैं। हालाँकि डेटा इन हमलों का केवल 3% सामाजिक इंजीनियरिंग को बताता है, लेकिन हमारा अनुभव बताता है कि इन हमलों में से अधिकांश ने इस तरह से शुरू किया होगा।

उदाहरण के लिए, कर्मचारियों द्वारा समर्पित आईटी और सूचना सुरक्षा नीतियों का पालन नहीं करने के कारण, यह सूचित नहीं किया जा सकता है कि उनके डिजिटल पदचिह्न को ऑनलाइन उजागर किया गया है, या केवल इसका लाभ उठाया जा रहा है। सोशल मीडिया पर डिनर के लिए आपके पास जो कुछ भी हो, उसे अच्छी तरह से पोस्ट करना आपको एक अच्छी तरह से प्रशिक्षित सोशल इंजीनियर से हमले के लिए खोल सकता है।

क्यूआर कोड भी उतने ही जोखिम भरे होते हैं, अगर उपयोगकर्ता उस लिंक को क्यूआर कोड को खोलते हैं, जो पहली बार बिना सत्यापन के इंगित करता है कि यह कहां जा रहा है, जैसा कि संकेत दिया गया है यह 2012 अध्ययन.

और भी एक वेब ब्राउज़र में एक छवि खोलना और इसके ऊपर माउस चलाने से मैलवेयर इंस्टॉल हो सकता है। यह लोकप्रिय वेबसाइटों पर आपके द्वारा देखी जाने वाली विज्ञापन सामग्री को देखते हुए काफी उपयोगी डिलीवरी टूल है।

दोनों पर नकली ऐप्स भी खोजे गए हैं Apple और गूगल प्ले भंडार। इनमें से कई प्रसिद्ध बैंकिंग अनुप्रयोगों की नकल करके लॉगिन क्रेडेंशियल चोरी करने का प्रयास करते हैं।

कभी-कभी मैलवेयर आपके डिवाइस पर किसी ऐसे व्यक्ति द्वारा रखा जाता है जो आपको ट्रैक करना चाहता है। 2010 में, लोअर मेरियन स्कूल जिले ने छात्रों की गोपनीयता का उल्लंघन करने के लिए उनके खिलाफ लाए गए दो मुकदमों का निपटारा किया और गुप्त रूप से ऋण वाले स्कूल लैपटॉप के वेब कैमरे का उपयोग करके रिकॉर्डिंग.

इससे बचने के लिए आप क्या कर सकते हैं?

लोअर मेरियन स्कूल जिले के मामले में, छात्रों और शिक्षकों को संदेह था कि उनकी निगरानी की जा रही है क्योंकि उन्होंने "अपने लैपटॉप पर वेबकैम के बगल में हरे रंग की रोशनी को पल-पल देखा।"

हालांकि यह एक शानदार संकेतक है, कई हैकर टूल यह सुनिश्चित करेंगे कि संदेह को बढ़ाने से बचने के लिए वेब कैमरा लाइट बंद कर दिया गया है। ऑन-स्क्रीन संकेत आपको सुरक्षा का झूठा एहसास दे सकते हैं, खासकर अगर आपको एहसास न हो कि माइक्रोफोन है हमेशा पहुँचा जा रहा है मौखिक संकेतों या ट्रैकिंग के अन्य रूपों के लिए।

फेसबुक के सीईओ मार्क जुकरबर्ग ने अपने कंप्यूटर के वेबकैम को कवर किया। सूचना सुरक्षा पेशेवरों को ऐसा करते देखना आम बात है। iphonedigital / फ़्लिकर

साइबर स्पेस में जोखिम के बारे में बुनियादी जागरूकता उन्हें कम करने के लिए एक लंबा रास्ता तय करेगी। इसे साइबर हाइजीन कहा जाता है।

तारीख वायरस और मैलवेयर स्कैनिंग सॉफ्टवेयर का उपयोग करना महत्वपूर्ण है। हालांकि, सबसे महत्वपूर्ण टिप यह सुनिश्चित करने के लिए अपने डिवाइस को अपडेट करना है कि इसमें नवीनतम सुरक्षा अपडेट हैं।

ईमेल में लिंक पर होवर करें कि आप वास्तव में कहां जा रहे हैं। छोटे लिंक, जैसे कि bit.ly और QR कोड से बचें, जब तक आप यह नहीं जांच सकते कि URL विस्तारक का उपयोग करके लिंक कहां जा रहा है।

यदि आप पहले ही क्लिक कर चुके हैं तो क्या करें?

यदि आपको संदेह है कि आप अपने सिस्टम पर मैलवेयर रखते हैं, तो सरल कदम हैं जो आप ले सकते हैं।

अपना वेबकैम अनुप्रयोग खोलें। यदि आप डिवाइस का उपयोग नहीं कर सकते हैं क्योंकि यह पहले से ही उपयोग में है तो यह एक गप्पी संकेत है जिससे आप संक्रमित हो सकते हैं। सामान्य बैटरी उपयोग की तुलना में अधिक या सामान्य से अधिक गर्म चल रही मशीन भी अच्छे संकेतक हैं जो कुछ सही नहीं है।

सुनिश्चित करें कि आपके पास अच्छा एंटी-वायरस और एंटी-मैलवेयर सॉफ़्टवेयर स्थापित है। एस्टोनियाई स्टार्ट-अप, जैसे मैलवेयर बाइट्स और Seguru, वास्तविक समय की सुरक्षा प्रदान करने के लिए आपके फोन के साथ-साथ आपके डेस्कटॉप पर भी स्थापित किया जा सकता है। यदि आप एक वेबसाइट चला रहे हैं, तो सुनिश्चित करें कि आपके पास अच्छी सुरक्षा स्थापित है। Wordfence WordPress ब्लॉग के लिए अच्छा काम करता है।

हालांकि अधिक महत्वपूर्ण बात, सुनिश्चित करें कि आप जानते हैं कि आपके बारे में कितना डेटा पहले ही उजागर हो चुका है। Google स्वयं - अपनी प्रोफ़ाइल तस्वीर के विरुद्ध Google छवि खोज सहित - यह देखने के लिए कि ऑनलाइन क्या है।

वेबसाइट पर अपने सभी ईमेल पते की जाँच करें haveibeenpwned.com यह देखने के लिए कि क्या आपके पासवर्ड उजागर हो गए हैं। फिर सुनिश्चित करें कि आप अन्य सेवाओं पर फिर से किसी भी पासवर्ड का उपयोग न करें। मूल रूप से, उन्हें समझौता समझो।

साइबर सुरक्षा के तकनीकी पहलू हैं, लेकिन याद रखें: कोई भी हमला जो किसी व्यक्ति या संगठन को प्रभावित नहीं करता है वह सिर्फ तकनीकी अड़चन है। साइबर हमले एक मानवीय समस्या है।

जितना अधिक आप अपनी खुद की डिजिटल उपस्थिति के बारे में जानते हैं, उतना बेहतर होगा कि आप तैयार होंगे। हमारे सभी व्यक्तिगत प्रयास हमारे संगठनों, हमारे स्कूलों और हमारे परिवार और दोस्तों को बेहतर ढंग से सुरक्षित करते हैं।![]()

लेखक के बारे में

रिचर्ड मैथ्यू, व्याख्याता उद्यमिता, व्यावसायीकरण और नवाचार केंद्र | पीएचडी उम्मीदवार छवि फोरेंसिक और साइबर में | पार्षद, एडीलेड विश्वविद्यालय और टैलटेक कंप्यूटर इमरजेंसी रिस्पांस टीम के प्रमुख कीरेन निकोलस लोवेल, तेलिन प्रौद्योगिकी विश्वविद्यालयसना हुआ

इस लेख से पुन: प्रकाशित किया गया है वार्तालाप क्रिएटिव कॉमन्स लाइसेंस के तहत। को पढ़िए मूल लेख.