उपयोगकर्ता के अनभिज्ञ होने पर भी स्मार्टफोन से ली गई तस्वीरों को जियोटैग किया जाता है। स्मार्टफ़ोन उपयोगकर्ता अपनी गोपनीयता सेटिंग्स को समायोजित करके यह सीमित कर सकते हैं कि उनके जियोटैग किए गए स्थानों को कौन देख सकता है। (फोटो क्रेडिट: यूएस आर्मी ग्राफिक)

हमारे मोबाइल फ़ोन कर सकते हैं अपने बारे में बहुत कुछ प्रकट करें: जहां हम रहते हैं और काम करते हैं; हमारा परिवार, मित्र और परिचित कौन हैं; हम उनके साथ कैसे (और क्या भी) संवाद करते हैं; और हमारी व्यक्तिगत आदतें। उन पर सारी जानकारी संग्रहीत होने के कारण, यह आश्चर्य की बात नहीं है कि मोबाइल डिवाइस उपयोगकर्ता अपनी गोपनीयता की सुरक्षा के लिए कदम उठाते हैं, जैसे पिन या पासकोड का उपयोग करना उनके फ़ोन अनलॉक करने के लिए.

हम और हमारे सहकर्मी जो शोध कर रहे हैं वह एक महत्वपूर्ण खतरे की पहचान करता है और उसका पता लगाता है जिसे ज्यादातर लोग नजरअंदाज कर देते हैं: 70 से अधिक प्रतिशत of स्मार्टफोन ऐप्स तीसरे पक्ष की ट्रैकिंग कंपनियों को व्यक्तिगत डेटा की रिपोर्ट कर रहे हैं जैसे Google Analytics, Facebook ग्राफ़ API या Crashlytics।

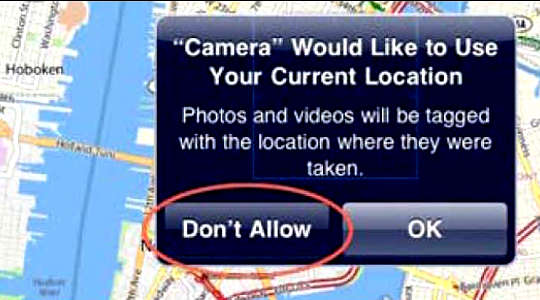

जब लोग कोई नया एंड्रॉइड या आईओएस ऐप इंस्टॉल करते हैं, तो यह व्यक्तिगत जानकारी तक पहुंचने से पहले उपयोगकर्ता की अनुमति मांगता है। सामान्यतया, यह सकारात्मक है। और ये ऐप्स जो जानकारी एकत्र कर रहे हैं उनमें से कुछ उनके ठीक से काम करने के लिए आवश्यक हैं: एक मैप ऐप उतना उपयोगी नहीं होगा यदि वह स्थान प्राप्त करने के लिए जीपीएस डेटा का उपयोग नहीं कर सके।

लेकिन एक बार जब किसी ऐप को वह जानकारी एकत्र करने की अनुमति मिल जाती है, तो वह आपका डेटा किसी भी व्यक्ति के साथ साझा कर सकता है जिसे ऐप का डेवलपर चाहता है - तीसरे पक्ष की कंपनियों को यह ट्रैक करने देता है कि आप कहां हैं, आप कितनी तेजी से आगे बढ़ रहे हैं और आप क्या कर रहे हैं।

कोड पुस्तकालयों की सहायता और खतरा

कोई ऐप केवल फ़ोन पर उपयोग करने के लिए डेटा एकत्र नहीं करता है। उदाहरण के लिए, मैपिंग ऐप्स, आपके स्थान को ऐप के डेवलपर द्वारा चलाए जा रहे सर्वर पर भेजते हैं ताकि आप जहां हैं वहां से वांछित गंतव्य तक दिशाओं की गणना कर सकें।

ऐप अन्यत्र भी डेटा भेज सकता है। वेबसाइटों की तरह, कई मोबाइल ऐप्स अन्य डेवलपर्स और कंपनियों द्वारा पहले से कोड किए गए विभिन्न कार्यों को मिलाकर लिखे जाते हैं, जिन्हें तृतीय-पक्ष लाइब्रेरी कहा जाता है। ये लाइब्रेरी डेवलपर्स की मदद करती हैं उपयोगकर्ता सगाई ट्रैक करें, सोशल मीडिया से जुड़ें और विज्ञापन प्रदर्शित करके पैसे कमाएँ और अन्य सुविधाएँ, उन्हें शुरू से लिखे बिना।

हालाँकि, उनकी बहुमूल्य मदद के अलावा, अधिकांश पुस्तकालय संवेदनशील डेटा भी एकत्र करते हैं और इसे अपने ऑनलाइन सर्वर - या किसी अन्य कंपनी को भेजते हैं। सफल पुस्तकालय लेखक उपयोगकर्ताओं की विस्तृत डिजिटल प्रोफ़ाइल विकसित करने में सक्षम हो सकते हैं। उदाहरण के लिए, कोई व्यक्ति एक ऐप को अपना स्थान जानने की अनुमति दे सकता है, और दूसरे ऐप को अपने संपर्कों तक पहुंच की अनुमति दे सकता है। ये शुरू में अलग-अलग अनुमतियाँ हैं, प्रत्येक ऐप के लिए एक। लेकिन यदि दोनों ऐप्स एक ही तृतीय-पक्ष लाइब्रेरी का उपयोग करते हैं और जानकारी के विभिन्न टुकड़े साझा करते हैं, तो लाइब्रेरी का डेवलपर टुकड़ों को एक साथ जोड़ सकता है।

उपयोगकर्ताओं को कभी पता नहीं चलेगा, क्योंकि ऐप्स को उपयोगकर्ताओं को यह बताने की आवश्यकता नहीं है कि वे किस सॉफ़्टवेयर लाइब्रेरी का उपयोग करते हैं। और केवल बहुत कम ऐप्स उपयोगकर्ता गोपनीयता पर अपनी नीतियों को सार्वजनिक करते हैं; यदि वे ऐसा करते हैं, तो यह आम तौर पर लंबे कानूनी दस्तावेजों में एक नियमित व्यक्ति होता है पढ़ेंगे नहीं, समझेंगे तो बहुत कम.

लुमेन का विकास करना

हमारा शोध यह बताना चाहता है कि उपयोगकर्ताओं की जानकारी के बिना संभावित रूप से कितना डेटा एकत्र किया जा रहा है, और उपयोगकर्ताओं को उनके डेटा पर अधिक नियंत्रण देना है। किस चीज़ की तस्वीर पाने के लिए लोगों के स्मार्टफ़ोन से डेटा एकत्र और प्रसारित किया जा रहा है, हमने अपना खुद का एक निःशुल्क एंड्रॉइड ऐप विकसित किया है, जिसका नाम है लुमेन गोपनीयता मॉनिटर. यह भेजे जाने वाले ट्रैफ़िक ऐप्स का विश्लेषण करता है, यह रिपोर्ट करने के लिए कि कौन से एप्लिकेशन और ऑनलाइन सेवाएँ सक्रिय रूप से व्यक्तिगत डेटा एकत्र करती हैं।

क्योंकि ल्यूमेन पारदर्शिता के बारे में है, एक फोन उपयोगकर्ता वास्तविक समय में इंस्टॉल किए गए ऐप्स द्वारा एकत्र की गई जानकारी देख सकता है और वे इस डेटा को किसके साथ साझा करते हैं। हम समझने में आसान तरीके से ऐप्स के छिपे हुए व्यवहार का विवरण दिखाने का प्रयास करते हैं। यह शोध के बारे में भी है, इसलिए हम उपयोगकर्ताओं से पूछते हैं कि क्या वे हमें इस बारे में कुछ डेटा एकत्र करने की अनुमति देंगे कि लुमेन उनके ऐप्स क्या कर रहे हैं - लेकिन इसमें कोई व्यक्तिगत या गोपनीयता-संवेदनशील डेटा शामिल नहीं है। डेटा तक यह अनूठी पहुंच हमें यह अध्ययन करने की अनुमति देती है कि मोबाइल ऐप्स उपयोगकर्ताओं का व्यक्तिगत डेटा कैसे एकत्र करते हैं और वे अभूतपूर्व पैमाने पर डेटा किसके साथ साझा करते हैं।

विशेष रूप से, लुमेन इस बात पर नज़र रखता है कि उपयोगकर्ताओं के डिवाइस पर कौन से ऐप्स चल रहे हैं, क्या वे फोन से गोपनीयता-संवेदनशील डेटा भेज रहे हैं, वे किस इंटरनेट साइट पर डेटा भेजते हैं, वे किस नेटवर्क प्रोटोकॉल का उपयोग करते हैं और प्रत्येक ऐप किस प्रकार की व्यक्तिगत जानकारी देता है। प्रत्येक साइट पर भेजता है। ल्यूमेन डिवाइस पर स्थानीय रूप से ऐप्स ट्रैफ़िक का विश्लेषण करता है, और अध्ययन के लिए हमें भेजने से पहले इस डेटा को अज्ञात करता है: यदि Google मैप्स किसी उपयोगकर्ता के जीपीएस स्थान को पंजीकृत करता है और उस विशिष्ट पते को मैप्स.google.com पर भेजता है, तो ल्यूमेन हमें बताता है, "Google मैप्स को एक मिला है जीपीएस स्थान और इसे मैप्स.google.com पर भेज दिया” - वह व्यक्ति वास्तव में कहां है।

ट्रैकर हर जगह हैं

अक्टूबर 1,600 से ल्यूमेन का उपयोग करने वाले 2015 से अधिक लोगों ने हमें 5,000 से अधिक ऐप्स का विश्लेषण करने की अनुमति दी। हमने 598 इंटरनेट साइटों की खोज की है जो विज्ञापन उद्देश्यों के लिए उपयोगकर्ताओं को ट्रैक कर रही हैं, जिनमें फेसबुक जैसी सोशल मीडिया सेवाएं, Google और याहू जैसी बड़ी इंटरनेट कंपनियां और वेरिज़ोन वायरलेस जैसे इंटरनेट सेवा प्रदाताओं की छतरी के नीचे ऑनलाइन मार्केटिंग कंपनियां शामिल हैं।

हमने पाया कि हमने 70 प्रतिशत से अधिक ऐप्स का अध्ययन किया कम से कम एक ट्रैकर से जुड़े हैं, और उनमें से 15 प्रतिशत पांच या अधिक ट्रैकर से जुड़े हैं। प्रत्येक चार ट्रैकर्स में से एक ने कम से कम एक अद्वितीय डिवाइस पहचानकर्ता, जैसे फ़ोन नंबर या उसका, प्राप्त किया डिवाइस-विशिष्ट अद्वितीय 15-अंकीय IMEI नंबर. ऑनलाइन ट्रैकिंग सेवाओं के लिए विशिष्ट पहचानकर्ता महत्वपूर्ण हैं क्योंकि वे विभिन्न ऐप्स द्वारा प्रदान किए गए विभिन्न प्रकार के व्यक्तिगत डेटा को एक ही व्यक्ति या डिवाइस से जोड़ सकते हैं। अधिकांश उपयोगकर्ता, यहां तक कि गोपनीयता-प्रेमी भी, उन छिपी हुई प्रथाओं से अनजान हैं।

सिर्फ एक मोबाइल समस्या से कहीं अधिक

उपयोगकर्ताओं को उनके मोबाइल उपकरणों पर ट्रैक करना एक बड़ी समस्या का हिस्सा है। हमारे द्वारा पहचाने गए आधे से अधिक ऐप-ट्रैकर्स वेबसाइटों के माध्यम से भी उपयोगकर्ताओं को ट्रैक करते हैं। इस तकनीक के लिए धन्यवाद, जिसे "क्रॉस-डिवाइस" ट्रैकिंग कहा जाता है, ये सेवाएँ आपके ऑनलाइन व्यक्तित्व की अधिक संपूर्ण प्रोफ़ाइल बना सकती हैं।

और व्यक्तिगत ट्रैकिंग साइटें आवश्यक रूप से दूसरों से स्वतंत्र नहीं हैं। उनमें से कुछ का स्वामित्व एक ही कॉर्पोरेट इकाई के पास है - और अन्य को भविष्य में विलय में निगल लिया जा सकता है। उदाहरण के लिए, गूगल की मूल कंपनी, अल्फाबेट, हमारे द्वारा अध्ययन किए गए कई ट्रैकिंग डोमेन की मालिक है, जिसमें गूगल एनालिटिक्स भी शामिल है। डबलक्लिक या AdMob, और उनके माध्यम से हमारे द्वारा अध्ययन किए गए 48 प्रतिशत से अधिक ऐप्स से डेटा एकत्र करता है।

उपयोगकर्ताओं की ऑनलाइन पहचान उनके गृह देश के कानूनों द्वारा संरक्षित नहीं है। हमने पाया कि डेटा को राष्ट्रीय सीमाओं के पार भेजा जा रहा है, जो अक्सर संदिग्ध गोपनीयता कानूनों वाले देशों में पहुंच जाता है। ट्रैकिंग साइटों के 60 प्रतिशत से अधिक कनेक्शन अमेरिका, ब्रिटेन, फ्रांस, सिंगापुर, चीन और दक्षिण कोरिया के सर्वरों से बने हैं - छह देश जिन्होंने तैनाती की है बड़े पैमाने पर निगरानी प्रौद्योगिकियाँ. उन स्थानों की सरकारी एजेंसियां संभावित रूप से इन डेटा तक पहुंच सकती हैं, भले ही उपयोगकर्ता वहां हों मजबूत गोपनीयता कानून वाले देश जैसे जर्मनी, स्विट्जरलैंड या स्पेन.

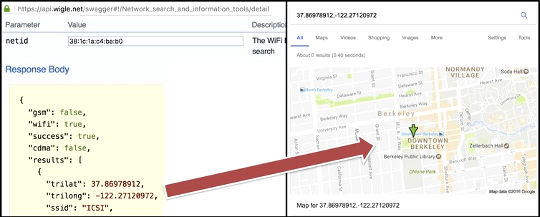

विगल का उपयोग करके डिवाइस के मैक पते को भौतिक पते (आईसीएसआई से संबंधित) से कनेक्ट करना। आईसीएसआई, सीसी द्वारा एनडी

इससे भी अधिक परेशान करने वाली बात यह है कि हमने बच्चों को लक्षित ऐप्स में ट्रैकर्स देखे हैं। हमारी प्रयोगशाला में 111 बच्चों के ऐप्स का परीक्षण करके, हमने देखा कि उनमें से 11 ने एक अद्वितीय पहचानकर्ता लीक कर दिया, मैक पते, जिस वाई-फ़ाई राउटर से यह कनेक्ट किया गया था। यह एक समस्या है, क्योंकि यह आसान है ऑनलाइन खोज करें विशेष मैक पते से जुड़े भौतिक स्थानों के लिए. बच्चों के बारे में उनके स्थान, खातों और अन्य विशिष्ट पहचानकर्ताओं सहित निजी जानकारी एकत्र करना संभावित रूप से संघीय व्यापार आयोग का उल्लंघन है बच्चों की गोपनीयता की रक्षा करने वाले नियम.

बस एक छोटी सी नज़र

हालाँकि हमारे डेटा में कई सबसे लोकप्रिय एंड्रॉइड ऐप्स शामिल हैं, यह उपयोगकर्ताओं और ऐप्स का एक छोटा सा नमूना है, और इसलिए संभवतः सभी संभावित ट्रैकर्स का एक छोटा सेट है। हमारे निष्कर्ष केवल उस सतह को खरोंच सकते हैं जो एक बहुत बड़ी समस्या होने की संभावना है जो नियामक क्षेत्राधिकारों, उपकरणों और प्लेटफार्मों तक फैली हुई है।

यह जानना कठिन है कि उपयोगकर्ता इसके बारे में क्या कर सकते हैं। संवेदनशील जानकारी को फ़ोन से बाहर जाने से रोकने से ऐप का प्रदर्शन या उपयोगकर्ता अनुभव ख़राब हो सकता है: यदि कोई ऐप विज्ञापन लोड नहीं कर पाता है तो वह काम करने से इंकार कर सकता है। दरअसल, विज्ञापनों को ब्लॉक करने से ऐप डेवलपर्स को उन ऐप्स पर अपने काम का समर्थन करने के लिए राजस्व के स्रोत से वंचित कर दिया जाता है, जो आमतौर पर उपयोगकर्ताओं के लिए निःशुल्क होते हैं।

यदि लोग ऐप्स के लिए डेवलपर्स को भुगतान करने के लिए अधिक इच्छुक हों, तो इससे मदद मिल सकती है, हालांकि यह पूर्ण समाधान नहीं है। हमने पाया कि भुगतान किए गए ऐप्स कम ट्रैकिंग साइटों से संपर्क करते हैं, फिर भी वे उपयोगकर्ताओं को ट्रैक करते हैं और तृतीय-पक्ष ट्रैकिंग सेवाओं से जुड़ते हैं।

![]() पारदर्शिता, शिक्षा और मजबूत नियामक ढांचा प्रमुख हैं। उपयोगकर्ताओं को यह जानना आवश्यक है कि उनके बारे में कौन सी जानकारी एकत्र की जा रही है, किसके द्वारा और इसका उपयोग किस लिए किया जा रहा है। केवल तभी हम एक समाज के रूप में यह तय कर सकते हैं कि कौन सी गोपनीयता सुरक्षा उचित है, और उन्हें लागू कर सकते हैं। हमारे और कई अन्य शोधकर्ताओं के निष्कर्ष स्थिति को पलटने और ट्रैकर्स को स्वयं ट्रैक करने में मदद कर सकते हैं।

पारदर्शिता, शिक्षा और मजबूत नियामक ढांचा प्रमुख हैं। उपयोगकर्ताओं को यह जानना आवश्यक है कि उनके बारे में कौन सी जानकारी एकत्र की जा रही है, किसके द्वारा और इसका उपयोग किस लिए किया जा रहा है। केवल तभी हम एक समाज के रूप में यह तय कर सकते हैं कि कौन सी गोपनीयता सुरक्षा उचित है, और उन्हें लागू कर सकते हैं। हमारे और कई अन्य शोधकर्ताओं के निष्कर्ष स्थिति को पलटने और ट्रैकर्स को स्वयं ट्रैक करने में मदद कर सकते हैं।

लेखक के बारे में

नार्सियो वलिना-रोड्रिग्ज, अनुसंधान सहायक प्रोफेसर, आईएमडीईए नेटवर्क इंस्टीट्यूट, मैड्रिड, स्पेन; अनुसंधान वैज्ञानिक, नेटवर्किंग और सुरक्षा, अंतर्राष्ट्रीय कंप्यूटर विज्ञान संस्थान, यूनिवर्सिटी ऑफ कैलिफोर्निया, बर्केले और श्रीकांत सुंदरेसन, कंप्यूटर साइंस में रिसर्च फेलो, प्रिंसटन विश्वविद्यालय

यह आलेख मूलतः पर प्रकाशित हुआ था वार्तालाप। को पढ़िए मूल लेख.

संबंधित पुस्तकें:

at इनरसेल्फ मार्केट और अमेज़न